El líder en soluciones de seguridad basadas en al nube, Qualys, ha anunciado una importante actualización en su solución Indication of Compromise, una app integrada en Qualys Cloud Platform.

«Qualys IOC ahora proporciona una mejor detección de ataques, investigación y respuesta para analistas de seguridad, personal de incidentes y proveedores de servicios de seguridad administrados. Aprovechando el mismo agente de Qualys Cloud Agent ya desplegado para el inventario de activos de una organización, la gestión de vulnerabilidades, el cumplimiento de políticas y los programas de gestión de parches, Qualys consolida funciones y capacidades avanzadas para proporcionar una cobertura de seguridad amplia y profunda», afirma Philippe Courtot, presidente y CEO de Qualys, Inc.

Veamos a continuación las nuevas capacidades de detección, investigación y respuesta de Qualys.

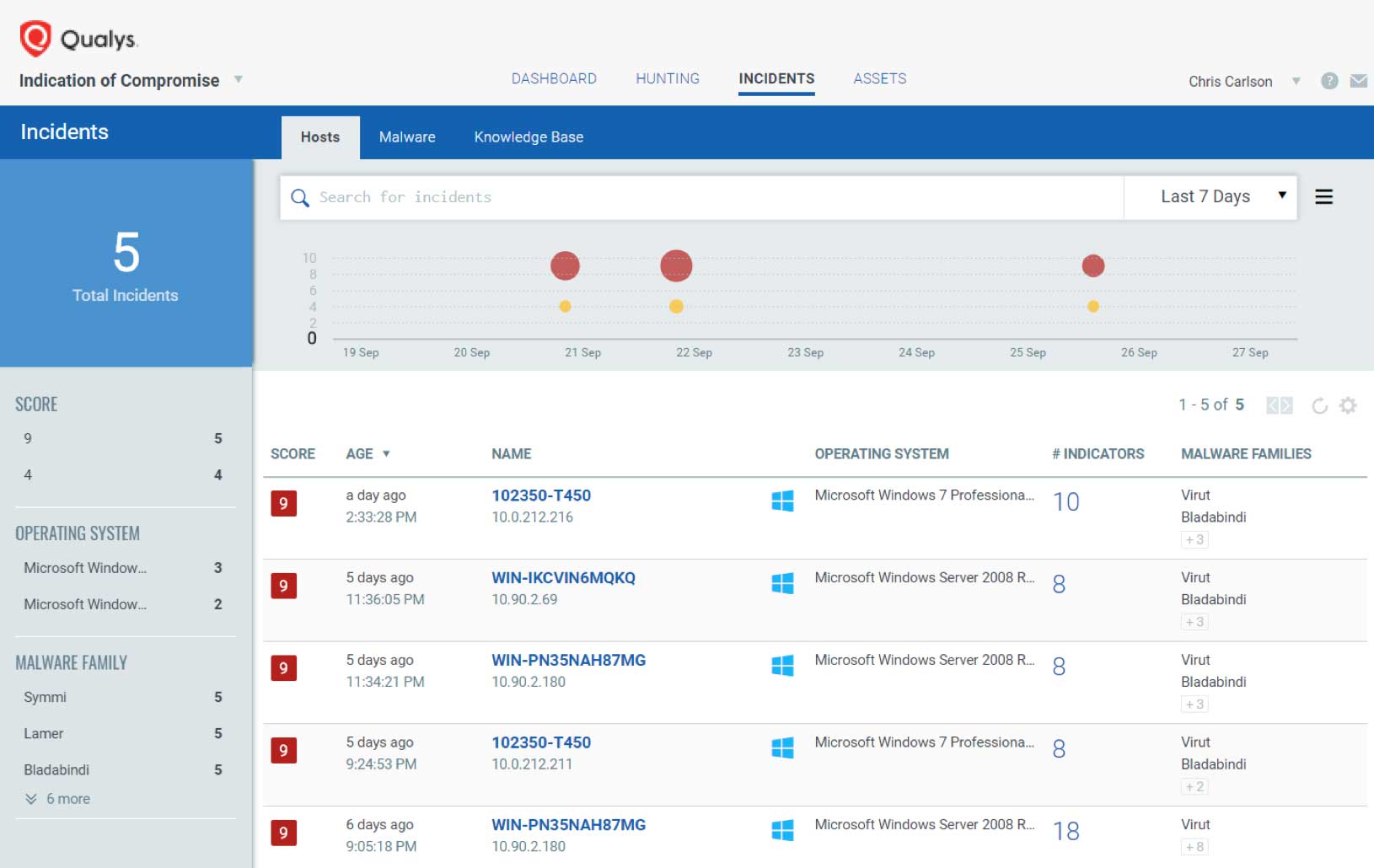

Motor de puntuación basado en el comportamiento para priorizar la respuesta

Los analistas de seguridad a menudo pierden un tiempo valioso persiguiendo falsas alarmas, alertas fantasmas e infecciones de malware sin impacto con soluciones que tienen una única dimensión de puntuación. El nuevo motor de puntuación de incidentes de Qualys IOC tiene en cuenta otros atributos de comportamiento, como el análisis de archivos, el estado del proceso y las conexiones de red para priorizar las respuestas en función del comportamiento del ataque en la red. Esto permite a los analistas de seguridad responder primero a los ataques más críticos.

Detección de ataques mejorada mediante el uso de un completo feed de amenazas para la reputación de archivos

Qualys IOC extiende la detección de ataques maliciosos, sospechosos y sin archivos que a menudo no son detectados por los agentes antivirus a través de la integración nativa de un proveedor líder de feeds de amenazas de reputación de archivos. Esto mejora la detección de ataques a la vez que elimina el coste y la complejidad requeridos por otras soluciones para correlacionar eventos en SIEMs externos que no pueden escalar para manejar el volumen de eventos asociados con los ataques modernos.

Vistas en tiempo real e históricas de los patrones de ataque aceleran la investigación y Respuesta

Gracias a los clústeres Elasticsearch altamente escalables de Qualys, IOC ahora almacena telemetría de eventos en bruto e indicadores de ataques post-procesados en múltiples dimensiones: series de tiempo e índices de estado actual. Esto permite a los analistas de seguridad responder rápidamente a las dos preguntas más importantes para acelerar la investigación y la respuesta: «¿El ataque sigue vivo en mi red?» y «¿En qué momento en el pasado ocurrió?»

Plataforma de respuesta en tiempo real para alertas y acciones

Los analistas pueden crear alertas y notificaciones, proporcionadas por un nuevo microservicio de la plataforma de respuesta, para impulsar los conocimientos críticos que necesitan para investigar y remediar los incidentes tan pronto como ocurran. Las alertas son fáciles de gestionar utilizando el mismo lenguaje de consulta de Qualys (QQL) que ya utilizan los analistas de seguridad para la búsqueda de amenazas, las investigaciones y los widgets del panel de control en dos segundos. Las respuestas iniciales incluyen alertas por correo electrónico, integración con sistemas de tickets, publicación en canales Slack y creación de incidentes PagerDuty. Las respuestas adicionales se publicarán a lo largo del año.

API e integración de ecosistemas

Qualys IOC public API permite la integración con SIEM de terceros, plataformas de inteligencia de amenazas, sistemas de gestión/respuesta a incidentes, plataformas de orquestación de seguridad y respuesta automatizada, y sistemas de ticketing de TI para automatizar el intercambio rápido de información sobre amenazas con plataformas operativas de seguridad y TI. El soporte paraQualysTechnologyAdd-on (TA) para Splunk estará disponible en septiembre.