Un análisis sobre más de 19.000 millones de contraseñas filtradas revela una preocupante realidad: el 94 % son predecibles, débiles o reutilizadas.

En plena era de la Inteligencia Artificial, el edge computing y la computación cuántica, millones de personas siguen protegiendo sus cuentas digitales con claves como “123456”, “password” o su propio nombre. Así lo evidencia el análisis más completo hasta la fecha sobre contraseñas filtradas en ciberincidentes globales ocurridos entre 2024 y 2025.

El estudio revela que apenas un 6 % de las contraseñas analizadas son únicas, mientras que la inmensa mayoría caen en patrones comunes, fáciles de adivinar y altamente vulnerables a ataques automatizados.

Contraseñas inseguras en 2025: principales conclusiones

- 42 % de las contraseñas tienen entre 8 y 10 caracteres, siendo ocho la longitud más usada.

- El 27 % se compone solo de letras minúsculas y números.

- Apenas un 19 % incorpora letras mayúsculas, minúsculas, números y símbolos.

- “123456” sigue siendo la contraseña más frecuente, presente en más de 338 millones de cuentas.

- Palabras comunes como “admin”, “password”, nombres propios (especialmente “Ana”) y términos positivos como “love”, “sun” o “dream” son extremadamente populares.

- También destacan palabras ofensivas y vulgares, así como referencias a cultura pop como “Mario”, “Batman” o “Elsa”.

¿Por qué es un problema crítico?

En términos de ciberseguridad, las contraseñas débiles son puertas abiertas. Los ataques de fuerza bruta y los credential stuffing —en los que los ciberdelincuentes prueban millones de combinaciones extraídas de filtraciones— son cada vez más sofisticados. Incluso una tasa de éxito del 0,2 % puede suponer miles de cuentas comprometidas.

Además, estas credenciales se venden y reutilizan en cadenas de ataques más complejos que incluyen:

- Acceso a cuentas bancarias y servicios financieros.

- Robo de identidad y fraude digital.

- Acceso lateral a infraestructuras corporativas.

- Despliegue de ransomware o malware personalizado.

Patrones más comunes en 2025

1. Contraseñas por defecto y secuencias de teclado

A pesar de las advertencias, “123456”, “admin” y “qwerty” siguen siendo las más usadas. Las claves preconfiguradas por dispositivos como routers o móviles siguen sin cambiarse tras la instalación.

2. Uso de nombres, fechas y palabras comunes

Nombres propios, especialmente “Ana”, aparecen en casi un 1 % del total de contraseñas. Otros componentes frecuentes: palabras como “banana”, “monday”, “god”, “pizza”, “freedom” o “summer”.

3. Combinaciones ofensivas

Curiosamente, millones de contraseñas contienen palabras como “fuck”, “shit”, “dick” o “bitch”, utilizadas como forma de personalización, pero que son habituales en diccionarios de ataques.

4. Contraseñas simples y estructuras pobres

Un alto porcentaje de claves no incluye símbolos ni mayúsculas. Solo el 19 % logra un mínimo de complejidad, muy lejos del estándar recomendado por los expertos en seguridad.

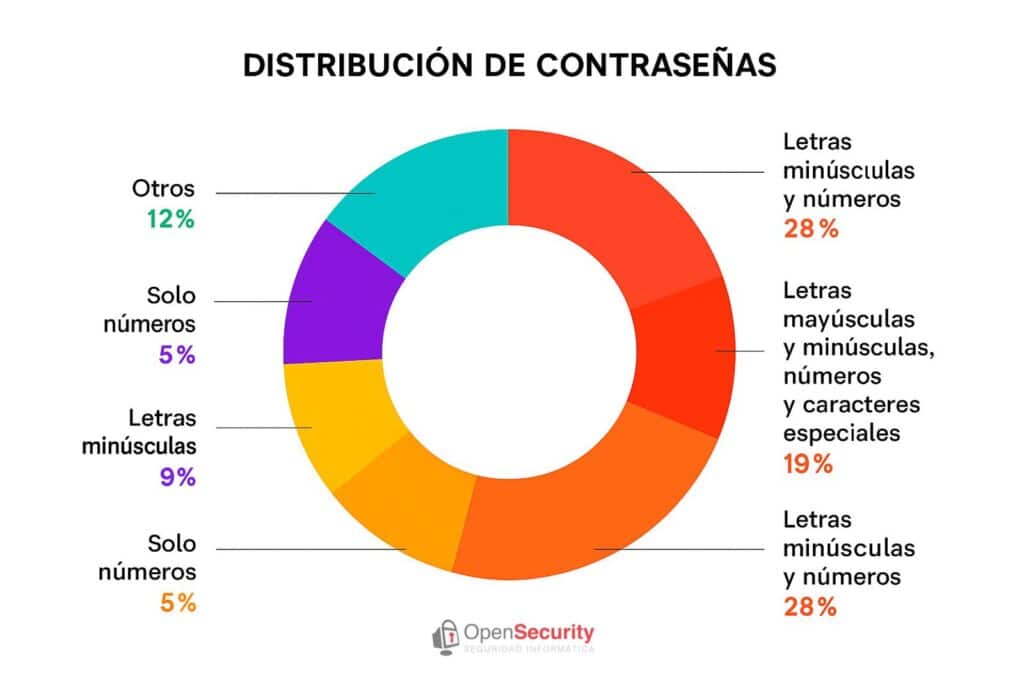

Distribución de la composición de contraseñas

Una visualización basada en el análisis muestra que:

- 28 % usan minúsculas y números.

- 28 % mezclan mayúsculas y minúsculas con números.

- 19 % incluyen letras, números y símbolos.

- El resto se reparte entre contraseñas solo numéricas, solo letras minúsculas u otros patrones.

(Disponible infografía completa de la distribución por tipo de contraseña.)

Recomendaciones clave para usuarios y empresas

Para usuarios:

- Utiliza contraseñas largas (mínimo 12 caracteres) y con variedad de caracteres.

- Nunca repitas contraseñas entre servicios distintos.

- Evita usar tu nombre, fechas o palabras reconocibles.

- Activa la verificación en dos pasos (2FA) siempre que sea posible.

- Usa un gestor de contraseñas confiable.

Para organizaciones:

- Imponer políticas de contraseñas robustas, con caducidad periódica.

- Aplicar detección proactiva de credenciales filtradas.

- Supervisar accesos y comportamientos anómalos.

- Educar y formar al personal sobre buenas prácticas de ciberhigiene.

- Implementar herramientas de protección frente a ataques de credential stuffing.

Conclusión

El informe deja claro que, a pesar de los avances tecnológicos, la seguridad de millones de cuentas sigue dependiendo de contraseñas débiles. En un contexto donde los ataques son automatizados y globales, seguir usando “123456” equivale a dejar la puerta abierta al atacante.

Invertir cinco minutos en crear una contraseña fuerte puede ahorrarte meses de dolores de cabeza, pérdidas económicas y riesgos reputacionales.

Fuente: Noticias de seguridad