Microsoft ha advertido de un aumento de intrusiones en las que los atacantes utilizan Microsoft Teams para hacerse pasar por personal de IT o del helpdesk y convencer a empleados de que les concedan acceso remoto a sus equipos. Según la compañía, el patrón se apoya en la colaboración externa entre tenants, en herramientas legítimas como Quick Assist y en utilidades habituales de administración y transferencia de datos para moverse por la red y extraer información sin levantar demasiadas sospechas.

La clave del problema no está en una vulnerabilidad clásica de software, sino en la combinación de ingeniería social, confianza en un canal corporativo y abuso de herramientas legítimas. Microsoft insiste en que el vector inicial suele arrancar con un chat externo en Teams, donde el atacante se presenta como soporte interno, a veces con el pretexto de una incidencia de cuenta, spam o una supuesta actualización de seguridad. A partir de ahí, el objetivo es que la víctima abra una sesión de asistencia remota y entregue el control del equipo.

Ese enfoque encaja con una tendencia más amplia: los atacantes ya no dependen solo del correo electrónico para entrar en una organización. Los canales de colaboración en tiempo real se están convirtiendo en una nueva “puerta principal” para la intrusión, porque mezclan urgencia, contexto y una apariencia de legitimidad que a menudo rebaja la desconfianza del usuario. Microsoft ya avisó en marzo de que las llamadas y chats de Teams se estaban consolidando como un canal de alto impacto para ataques de suplantación y vishing.

Así funciona la cadena de ataque

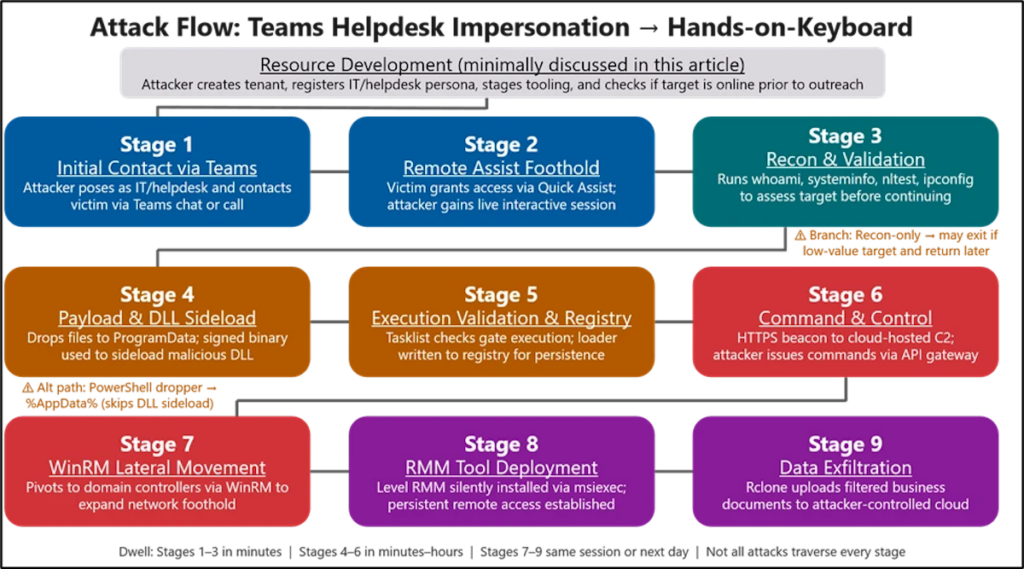

En su nuevo informe, Microsoft describe una cadena de ataque de nueve fases. Todo empieza con el contacto inicial por Teams desde un tenant externo. Si el usuario acepta la conversación y hace caso al supuesto técnico, el siguiente paso suele ser Quick Assist o una herramienta similar de soporte remoto. En ese momento, el atacante obtiene acceso interactivo legítimo al escritorio de la víctima, algo que, desde el punto de vista telemétrico, puede parecer una sesión de ayuda normal.

Una vez dentro, el intruso realiza un reconocimiento rápido con Command Prompt y PowerShell para comprobar privilegios, pertenencia al dominio y conectividad hacia otros sistemas. Después coloca una pequeña carga en rutas donde el usuario puede escribir, como ProgramData, y la ejecuta mediante DLL side-loading aprovechando aplicaciones firmadas y de confianza. Microsoft cita como ejemplos software de Autodesk, Adobe Acrobat/Reader, Windows Error Reporting o soluciones de prevención de fuga de datos. Esa técnica ayuda a que la ejecución maliciosa se mezcle con procesos que, en un entorno empresarial, no resultan extraños.

La comunicación con el mando y control suele hacerse por HTTPS, y la persistencia se refuerza mediante cambios en el Registro de Windows. A partir de ahí, el atacante pasa a la fase más delicada: movimiento lateral con Windows Remote Management, despliegue de software adicional de administración remota en sistemas accesibles y exfiltración de datos a almacenamiento cloud externo usando herramientas como Rclone. Microsoft subraya además que esa salida de datos suele estar bastante filtrada para extraer solo información valiosa, reducir volumen y mantener un perfil bajo.

El verdadero riesgo: todo parece actividad normal

Lo preocupante de este tipo de campañas es que gran parte de la actividad se parece demasiado a trabajo legítimo de soporte. No hay malware ruidoso desde el minuto uno, ni un exploit espectacular, ni necesariamente una caída de servicios que delate el incidente. Hay una conversación en Teams, una sesión de asistencia, comandos administrativos habituales y protocolos nativos de Windows. Por eso Microsoft habla de una intrusión “human-operated” basada más en engaño y herramientas de confianza que en explotación directa de fallos de software.

La propia compañía recuerda que Teams ya muestra señales de alerta en el primer contacto externo: pantallas de aceptar o bloquear, etiquetas de tenant ajeno, vistas previas del mensaje y avisos de posible phishing o spam. El problema, según Microsoft, es que estos ataques funcionan cuando el usuario decide ignorar o pasar por alto esas advertencias y continúa la interacción hasta conceder acceso remoto. Es decir, la amenaza se apoya menos en romper la plataforma y más en conseguir que la víctima use la plataforma contra sí misma.

Qué puede hacer una empresa para reducir el riesgo

Microsoft plantea varias medidas muy concretas. La primera es tratar cualquier contacto externo en Teams como no confiable por defecto, especialmente si quien llama o escribe dice ser del helpdesk o del equipo de seguridad. La segunda es revisar el uso de Quick Assist y otras herramientas de monitorización y gestión remota, limitándolas a los equipos y escenarios donde sean realmente necesarias. La tercera es restringir WinRM a sistemas controlados y reforzar la visibilidad del SOC sobre actividad de llamadas, chats externos, primeros contactos y sesiones de soporte remoto.

Microsoft también está reforzando la protección en la propia plataforma. En marzo anunció nuevas capacidades de Defender para Teams Calling, con visibilidad para el SOC sobre llamadas sospechosas, investigación avanzada y avisos en tiempo real cuando una llamada externa parezca suplantar a una marca o entidad conocida. Además, la hoja de ruta de Microsoft 365 contempla la función de Brand Impersonation Protection for Teams Calling, activada por defecto, para detectar y advertir de llamadas externas sospechosas.

La conclusión para cualquier organización es bastante clara: Teams ya no es solo una herramienta de colaboración, también es una superficie de ataque. Y cuanto más se parezca el abuso a una interacción cotidiana de soporte, más importante será combinar controles técnicos, telemetría y formación de usuarios. En este tipo de intrusiones, el clic ya no llega por correo: llega por chat, por llamada y con apariencia de ayuda urgente.

Preguntas frecuentes

¿Microsoft Teams tiene una vulnerabilidad que permite estos ataques?

Microsoft indica que esta cadena de intrusión no parte de una debilidad de Teams ni de un fallo de sus protecciones integradas, sino del abuso de funciones legítimas de colaboración externa combinado con ingeniería social y aprobación voluntaria del usuario.

¿Qué herramienta usan los atacantes para tomar el control inicial del equipo?

La compañía señala principalmente a Quick Assist, aunque también menciona software comercial de gestión remota y asistencia como parte del ciclo de intrusión.

¿Cómo se mueven después por la red?

Según Microsoft, tras el acceso inicial suelen usar Command Prompt y PowerShell para reconocimiento, WinRM para movimiento lateral, cargas ejecutadas mediante DLL side-loading y herramientas como Rclone para exfiltrar datos a servicios cloud externos.

¿Qué debería hacer una empresa ahora mismo?

Revisar la colaboración externa en Teams, limitar el uso de Quick Assist y WinRM, formar a los empleados para desconfiar del soporte no solicitado y activar o supervisar las nuevas capacidades de protección e investigación de Microsoft Defender para Teams.

Fuente: Microsoft