Un estudio presentado en Black Hat USA 2024 revela cómo el sistema de posicionamiento Wi-Fi de Apple permite rastrear personas y movimientos militares a nivel global

La conferencia Black Hat USA 2024 ha sido el escenario de una de las revelaciones más inquietantes del año en materia de ciberseguridad y privacidad. El investigador Erik Rye, junto a un equipo de la Universidad de Maryland, ha demostrado que el sistema de posicionamiento Wi-Fi (WPS) de Apple puede ser explotado para crear una red de vigilancia masiva global sin que los usuarios sean conscientes.

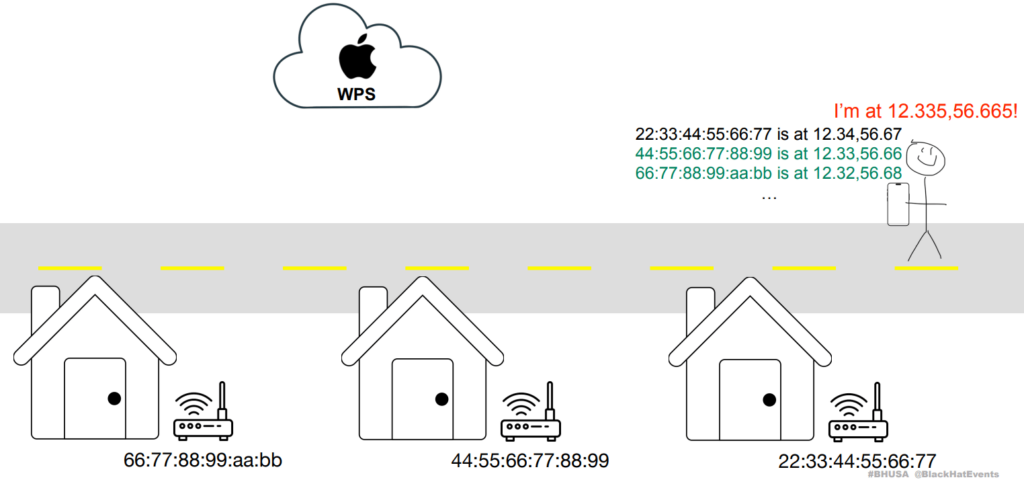

El funcionamiento de estos sistemas es sencillo y conocido: cada dispositivo móvil con Wi-Fi activo detecta redes cercanas y envía información sobre ellas (dirección MAC o BSSID, nombre de la red, intensidad de señal y ubicación GPS) a los servidores de gigantes tecnológicos como Apple, Google o Microsoft. Estas bases de datos se utilizan para geolocalización en interiores, pero el estudio demuestra que también pueden ser empleadas con fines mucho más oscuros.

De una API abierta al espionaje global

El equipo de Rye descubrió que la API de Apple permitía consultas masivas sin autenticación ni límites estrictos. Esto significaba que cualquiera, desde un cibercriminal hasta un estado extranjero, podía consultar la ubicación de millones de redes Wi-Fi y, con ellas, rastrear el movimiento de personas y dispositivos.

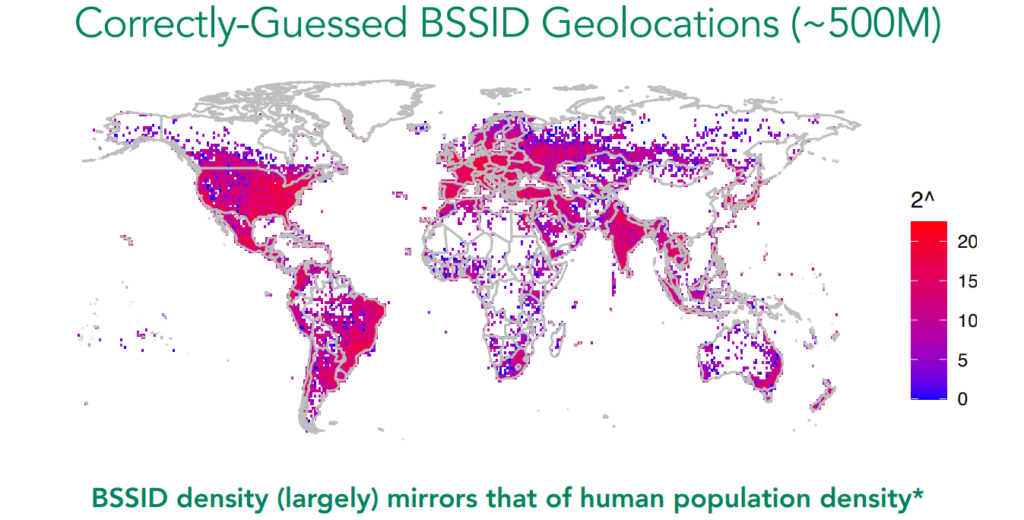

Durante un año de investigación, el equipo recopiló más de 2.000 millones de BSSIDs, construyendo un mapa extremadamente detallado de dispositivos y ubicaciones en todo el mundo. Además, la API devolvía datos de hasta 400 puntos de acceso cercanos por cada solicitud, lo que multiplicaba la capacidad de recolección.

Amenazas reales y usos peligrosos

El informe presentado incluye ejemplos prácticos que demuestran cómo este sistema puede utilizarse:

- Espionaje militar y seguimiento en zonas de conflicto: Se han rastreado movimientos militares y civiles en Ucrania y Gaza, sin intervención física, solo a través del rastreo de puntos de acceso Wi-Fi.

- Monitoreo post-catástrofes: La desaparición repentina de redes Wi-Fi tras los incendios de Maui permitió evaluar la magnitud del desastre y seguir las evacuaciones.

- Seguimiento de personas concretas: Un dispositivo asociado de forma continua a una red Wi-Fi puede convertirse en una baliza móvil, monitorizable en tiempo real.

El estudio también alerta de la posibilidad de que empresas o gobiernos construyan bases de datos similares mediante técnicas de wardriving, sin necesidad de acceso a APIs oficiales.

Impacto global y falta de regulación

La base de datos recopilada por el equipo de Rye cubre regiones densamente pobladas y refleja patrones globales. La excepción es China, donde las restricciones legales impiden publicar datos geográficos sensibles, lo que demuestra que el control estatal puede limitar la explotación de estas técnicas.

Entre los fabricantes más afectados destacan TP-Link, Huawei y Vantiva, pero el caso más preocupante es el de Starlink. Los routers satelitales utilizados por las fuerzas ucranianas fueron rastreados con precisión, lo que podría haber comprometido operaciones militares críticas.

La respuesta de Apple y las medidas insuficientes

Tras la publicación de la investigación, Apple implementó ciertos parches: limitaciones por IP, posibilidad de exclusión voluntaria y aleatorización parcial de BSSIDs. Sin embargo, los investigadores coinciden en que estas medidas no solucionan el problema de fondo.

Erik Rye advierte: «El riesgo principal es que cualquier actor malicioso, sin permisos especiales, puede mapear el movimiento de millones de personas y activos críticos sin ser detectado».

¿Cómo protegerse?

El informe recomienda a los fabricantes:

- Restringir drásticamente el acceso a sus APIs.

- Eliminar las respuestas que devuelven datos adicionales de redes cercanas.

- Implementar la aleatorización obligatoria de BSSIDs en todos los routers, algo que ya han comenzado a desplegar empresas como SpaceX para su red Starlink.

A los usuarios, se les aconseja evitar el uso prolongado de un mismo router en diferentes ubicaciones y, en la medida de lo posible, apostar por dispositivos que permitan ocultar o rotar la dirección MAC.

La vigilancia pasiva que pasa desapercibida

El caso expuesto por Rye confirma lo que expertos en ciberseguridad llevan años alertando: la geolocalización pasiva a través del Wi-Fi es una forma de vigilancia masiva que no requiere autorización, ni consentimiento, ni GPS.

En un mundo donde la conectividad es omnipresente, esta vulnerabilidad representa una amenaza a la privacidad individual, a la seguridad nacional y a la soberanía tecnológica de los países.

Un debate que apenas comienza

La presentación en Black Hat ha desatado un debate en la comunidad tecnológica y de ciberseguridad sobre hasta qué punto gigantes tecnológicos como Apple o Google deben ser responsables de la explotación involuntaria de sus infraestructuras para fines de espionaje.

Por ahora, los datos siguen circulando y los métodos para explotarlos siguen activos. La pregunta que queda en el aire es: ¿será necesaria una regulación internacional para frenar esta amenaza?

Referencias: