Muchas pequeñas y medianas empresas (pymes) creen erróneamente que no son objetivos atractivos para los ciberdelincuentes, pensando que estos prefieren atacar grandes corporaciones con mayor volumen de datos. Sin embargo, la realidad es que las pymes suelen ser objetivos más vulnerables debido a sus sistemas de seguridad menos robustos. La información que almacenan puede ser valiosa y utilizada con distintos fines delictivos.

¿Cómo monetizan los ciberdelincuentes los datos robados?

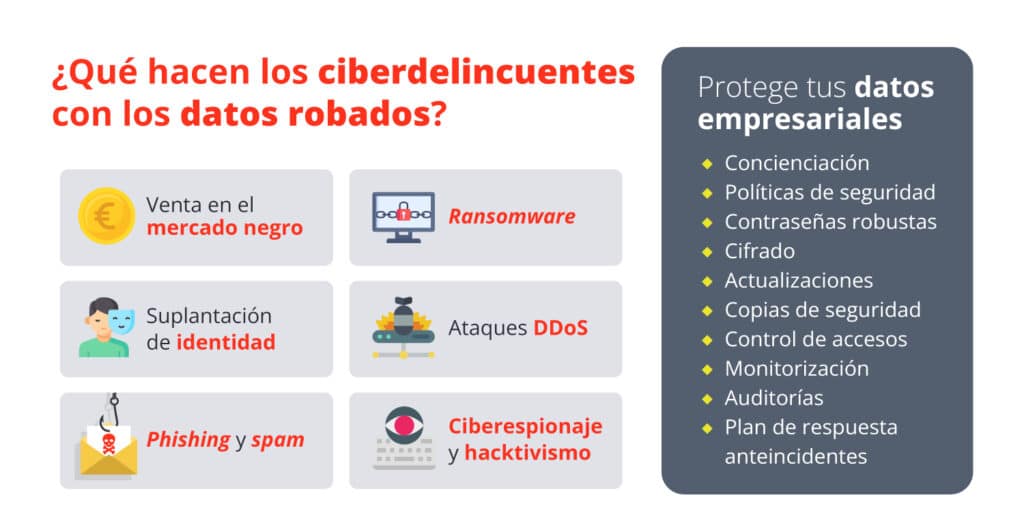

El robo de información empresarial es una de las prácticas más lucrativas dentro del cibercrimen. Los ciberdelincuentes pueden obtener acceso a datos confidenciales de diferentes maneras, como el uso de phishing, malware espía o ataques de ransomware. Una vez en su poder, los datos robados pueden ser utilizados para:

💰 Beneficio económico

Los ciberdelincuentes buscan monetizar la información robada a través de la venta de datos en mercados clandestinos. En la dark web, pueden comercializar credenciales de acceso, datos bancarios y otra información sensible de empresas y clientes.

Además, la información financiera y personal puede ser explotada para cometer fraudes, realizar transferencias ilegales o incluso extorsionar a las víctimas a cambio de no divulgar los datos robados.

🆔 Suplantación de identidad

El robo de credenciales es una de las estrategias más comunes en ciberataques. Con acceso a cuentas de correo, redes sociales o plataformas empresariales, los atacantes pueden hacerse pasar por la víctima, comprometiendo su reputación y seguridad.

Los ciberdelincuentes pueden utilizar la información robada para abrir cuentas bancarias, solicitar préstamos o realizar compras fraudulentas. También pueden explotar la tendencia de muchos usuarios de reutilizar contraseñas, facilitando el acceso a múltiples cuentas con una sola credencial filtrada.

📩 Uso en campañas de phishing y spam

Las bases de datos de direcciones de correo electrónico son un activo valioso para los atacantes. Estas pueden ser vendidas o utilizadas en campañas de phishing y spam, con el objetivo de engañar a nuevas víctimas para que revelen más información o instalen malware en sus dispositivos.

Este tipo de ataques puede afectar a empresas de cualquier tamaño y generar pérdidas económicas o problemas de reputación.

🔓 Sabotaje, espionaje y otros ciberataques

El acceso a los sistemas de una empresa puede permitir a los ciberdelincuentes llevar a cabo ataques más sofisticados, como:

- Sabotaje empresarial, afectando la operatividad de la empresa mediante la alteración o eliminación de datos.

- Espionaje industrial, filtrando información sensible a competidores o grupos con intereses específicos.

- Ataques de ransomware, donde la información de la empresa es cifrada y se exige un pago para su recuperación.

- Uso de sistemas como parte de una botnet, empleando los recursos informáticos de la empresa para lanzar ataques DDoS o minar criptomonedas sin su conocimiento.

En algunos casos, los ciberdelincuentes utilizan el acceso a pequeñas empresas como un punto de entrada para atacar redes más grandes, especialmente si estas compañías trabajan con grandes corporaciones.

¿Cómo proteger a tu empresa contra el robo de datos?

Ante el creciente riesgo de ataques cibernéticos, es fundamental que las empresas adopten estrategias proactivas para proteger su información. Algunas de las mejores prácticas incluyen:

🛡️ Capacitación y concienciación en ciberseguridad

Los empleados son la primera línea de defensa contra ciberataques. Es crucial:

✔️ Capacitar al personal en la identificación de intentos de phishing y ataques de ingeniería social.

✔️ Establecer políticas de seguridad claras, asegurando que todos los empleados conozcan sus responsabilidades.

🔑 Implementación de contraseñas seguras y autenticación multifactor (MFA)

Para reducir el riesgo de accesos no autorizados:

✔️ Usa contraseñas complejas con mayúsculas, minúsculas, números y símbolos.

✔️ Evita reutilizar credenciales en diferentes cuentas.

✔️ Activa la autenticación en dos pasos siempre que sea posible.

🔒 Cifrado de datos y comunicaciones

Proteger la información en reposo y en tránsito reduce el impacto de filtraciones:

✔️ Usa protocolos seguros (HTTPS, VPNs, cifrado de extremo a extremo).

✔️ Asegúrate de que los datos críticos estén cifrados para evitar su uso indebido en caso de robo.

⚙️ Actualización de software y parches de seguridad

Los ciberdelincuentes explotan vulnerabilidades en software desactualizado:

✔️ Mantén actualizados los sistemas operativos y aplicaciones.

✔️ Aplica parches de seguridad en cuanto estén disponibles.

📂 Realización de copias de seguridad periódicas

Tener respaldos actualizados es clave para recuperarse de ataques como el ransomware:

✔️ Realiza copias de seguridad automáticas y regulares.

✔️ Almacena los respaldos en ubicaciones seguras y fuera de línea.

✔️ Prueba la recuperación de datos para asegurar su funcionalidad.

👨💻 Control de accesos y monitoreo continuo

Limitar los accesos a la información empresarial puede prevenir filtraciones:

✔️ Aplica políticas de control de acceso basadas en roles (principio de mínimo privilegio).

✔️ Usa herramientas de monitoreo de actividad para detectar accesos sospechosos.

✔️ Realiza auditorías de seguridad periódicas para identificar y corregir vulnerabilidades.

🛠️ Plan de respuesta ante incidentes

Prepararse para un ciberataque puede minimizar su impacto:

✔️ Diseña un plan de contingencia para actuar en caso de filtración de datos.

✔️ Define protocolos de comunicación para notificar incidentes a empleados, clientes y autoridades.

✔️ Simula ataques y revisa procedimientos regularmente para mejorar la preparación.

Conclusión: la ciberseguridad es una inversión, no un gasto

Cada vez más ciberdelincuentes apuntan a pequeñas y medianas empresas, aprovechando sus debilidades en seguridad. Sin embargo, implementar medidas de protección adecuadas puede marcar la diferencia entre ser víctima de un ataque o mantener la integridad de la información.

No importa el tamaño de la empresa: cualquier dato puede ser valioso en el mercado negro. Por ello, invertir en formación, herramientas de seguridad y buenas prácticas es esencial para prevenir riesgos y garantizar la continuidad del negocio.