Expertos advierten que el repunte en la actividad podría anticipar una campaña de ataques o la explotación inminente de una nueva vulnerabilidad.

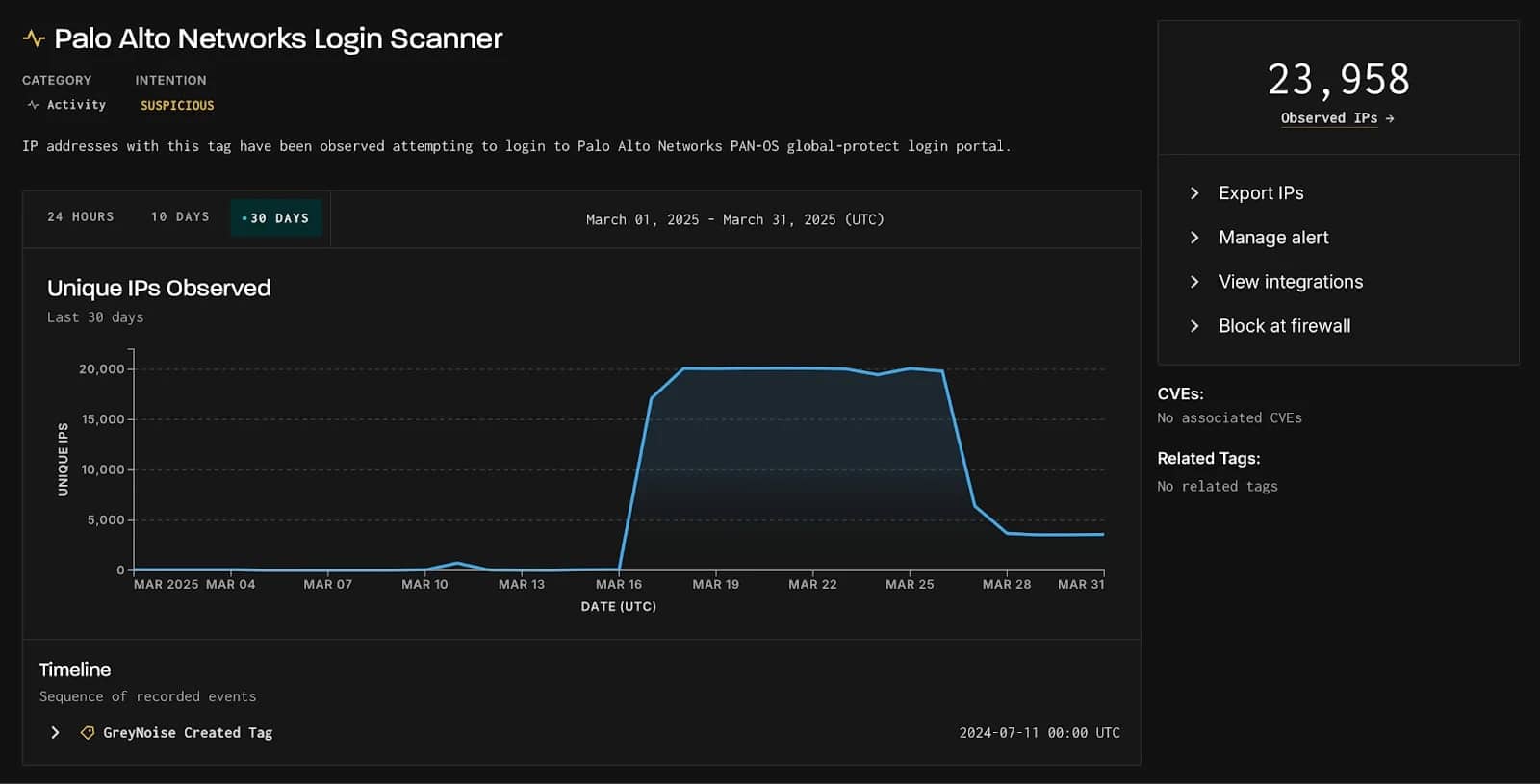

Una campaña de escaneo masivo ha encendido las alarmas en la comunidad de ciberseguridad tras detectarse un inusual incremento en los intentos de acceso a portales de inicio de sesión de GlobalProtect, la solución de VPN empresarial de Palo Alto Networks. Según los investigadores de GreyNoise, más de 24.000 direcciones IP únicas participaron en esta actividad sospechosa durante marzo de 2025.

Escaneos a gran escala y persistentes

El pico más elevado se registró el 17 de marzo, con 20.000 IPs activas en un solo día, cifra que se mantuvo de forma sostenida hasta el día 26. GreyNoise clasificó 23.800 de estas IPs como «sospechosas» y 154 como «maliciosas», lo que evidencia una clara intención de reconocimiento previo a un posible ataque.

La mayoría de las conexiones provienen de Estados Unidos y Canadá, aunque los sistemas objetivo incluyen organizaciones de diferentes regiones del mundo, con una concentración especialmente alta en servidores estadounidenses expuestos a Internet.

“En los últimos 18 a 24 meses hemos identificado un patrón claro: campañas de reconocimiento contra tecnologías específicas que, semanas después, preceden a la revelación de nuevas vulnerabilidades”, explicó Bob Rudis, vicepresidente de Ciencia de Datos en GreyNoise.

Posible antesala de una nueva vulnerabilidad

Aunque no se ha confirmado un fallo específico en GlobalProtect, el comportamiento observado recuerda a anteriores campañas donde los atacantes realizan una cartografía de activos vulnerables para aprovechar futuras brechas de seguridad, incluso aquellas aún desconocidas (zero-days).

GreyNoise también encontró una coincidencia con una actividad paralela registrada el 26 de marzo, protagonizada por un rastreador de PAN-OS que involucró 2.580 IPs, lo cual podría formar parte de la misma operación o compartir infraestructura común.

Los investigadores comparan este patrón con la campaña de espionaje ArcaneDoor, revelada por Cisco Talos en 2024, que también tenía como objetivo dispositivos perimetrales y redes empresariales.

Recomendaciones urgentes para administradores

Aunque Palo Alto Networks no ha confirmado aún ninguna vulnerabilidad explotada en esta campaña, ha publicado un breve comunicado donde indica que sus equipos están «monitorizando activamente la situación» y que «la seguridad de los clientes es su principal prioridad».

Mientras tanto, GreyNoise recomienda a los administradores de sistemas que utilicen GlobalProtect lo siguiente:

- Auditar los registros desde mediados de marzo para detectar escaneos anómalos o intentos de acceso sospechosos.

- Buscar signos de compromiso en sus infraestructuras perimetrales.

- Fortalecer la configuración de los portales de inicio de sesión, incluyendo el uso de autenticación multifactor y políticas de acceso restrictivas.

- Actualizar a la última versión de PAN-OS, siguiendo las mejores prácticas del fabricante.

- Bloquear las IPs maliciosas conocidas proporcionadas por GreyNoise.

⚠️ Conclusión

La oleada de escaneos contra GlobalProtect parece no ser un hecho aislado, sino parte de un patrón repetido de vigilancia previa a la explotación. Aunque todavía no hay evidencia concreta de un ataque en curso, las organizaciones deben asumir una postura proactiva y reforzar sus controles de seguridad antes de que sea demasiado tarde.

Referencias: Bleeping computer and greynoise